勒索病毒GandCrab4.3:可释放挖矿木马和勒索病毒

近日,腾讯智慧安全御见威胁情报中心拦截到专攻企业局域网的勒索病毒GandCrab,分析发现不法黑客会暴力破解Tomcat 服务器弱密码,一旦入侵成功,针对高价值目标使用GandCrab勒索病毒,同时声称需要受害者进入“暗网”,并缴纳499美元购买解密工具;而对一般目标则运行挖矿木马,以最大限度利用被入侵的目标网络非法牟利,截至目前,GandCrab 勒索病毒运行挖矿木马已收获18.6个门罗币,折合人民币约1.5万元。

(图:病毒母体NSIS安装包)

据腾讯安全技术专家介绍,此次入侵通过Tomcat Manager后台弱口令进行爆破,爆破成功后,黑客上传了一个war包,该war包中包含了一个Jsp webshell,并且该webshell拥有最高权限。攻击一旦得手,黑客就会以此为跳板,继续向内网扩散。扩散的手法,往往是使用NSA攻击工具包或1433,3389端口暴力破解弱口令。之后,不法黑客会选择高价值目标下载运行勒索病毒,对一般系统,则植入挖矿木马获利。

据悉,Tomcat 服务器是一个免费的开放源代码的Web 应用服务器,属于轻量级应用服务器,在中小型系统和并发访问用户不是很多的场合下被普遍使用,Tomcat 5支持最新的Servlet 2.4 和JSP 2.0 规范。因为Tomcat 技术先进、性能稳定,而且免费,因而深受Java 爱好者的喜爱并得到了部分软件开发商的认可,成为目前比较流行的Web 应用服务器。

在虚拟货币盛行的今天,网络勒索病毒层出不穷,GandCrab在众多病毒中“脱颖而出”引起各界关注。据了解,GandCrab家族病毒最早出现在今年年初,通过Seamless恶意广告软件、水坑攻击、邮件传播、GrandSoft漏洞利用工具包进行传播,目标锁定达世币,同时平均每两个月完成一次变种,对用户网络安全造极大的危害。

不同于之前的变种主要通过钓鱼软件和水坑攻击,勒索病毒GandCrab 4.3首先从企业Web服务器下手,通过Tomcat Manager后台弱口令爆破攻击,使用salsa20加密释放init.exe矿机挖门罗币,同时该病毒仅排除几个系统目录和配置文件不加密,其他文件均会被加密,被加密的文件后辍为KRAB,致使受害者须使用TOR浏览器登录暗网购买解密工具。

为避免此类攻击事件再次发生,腾讯安全反病毒实验室负责人、腾讯电脑管家安全专家马劲松提醒广大用户,建议企业网管调整Tomcat后台管理设置,修改管理后台默认页面路径,设置白名单限制登录,修改弱口令密码,避免服务运行高权限;尽量关闭不必要的端口,对3389端口可进行白名单配置;采用高强度的密码,避免使用弱口令密码,并定期更换密码。建议服务器密码使用高强度且无规律密码,并且强制要求每个服务器使用不同密码管理。

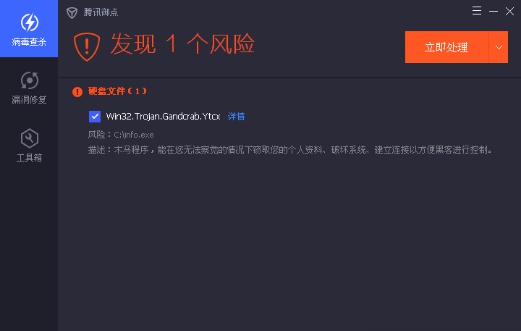

(图:腾讯安全企业级产品御点)

同时,马劲松还建议企业应设立相关的安全监管部门,制定相关对应措施,同时优先使用终端杀毒软件,增强防御方案的完整性和立体性,在遭受攻击时能更高效地解决问题,把企业损失降到最低。

本文地址:http://www.nnyww.com/xinwen/20180918/764896.html |

版权声明: